%%{init: {"theme": "base"} }%%

timeline

title Evolutie van aanvalstools

1980 : Password guessing : Self-replicating code

1990 : Sniffers : Session hijacking : Packet spoofing

2000 : WWW attacks : DoS : Automated probes

2010 : Botnets : DDoS : Morphing malware

2020 : Ransomware-as-a-Service : AI-aanvallen

Cybersecurity fundamenten

Cyberboswachters

Wat leer je in dit hoofdstuk?

Na dit hoofdstuk kan je:

- het CIA-model en de McCumber-kubus toepassen op een scenario

- soorten aanvallers onderscheiden (motivatie, middelen, doelwit)

- passieve vs actieve aanvallen toelichten en herkennen

- malware-families en social engineering-technieken illustreren

- uitleggen wat een zero day en window of vulnerability zijn

Wat is cybersecurity?

“Cybersecurity is the practice of protecting systems, networks, and programs from digital attacks.” — Cisco

Alles draait rond het beschermen van informatie — op een server, in een document, of in iemands hoofd.

Opmerking

Er zijn nu meer verbonden apparaten dan mensen, en aanvallers worden steeds innovatiever.

… en de formele NIST-definitie

“The protection afforded to an automated information system in order to attain the applicable objectives of preserving the integrity, availability and confidentiality of information system resources.”

Waarover praten we dan juist? → de resources:

- Hardware

- Software & firmware

- Information / data

- Telecommunications

Tip

NIST = National Institute of Standards and Technology (VS). Hun definitie introduceert meteen CIA én de scope van de McCumber kubus.

CIA-model

| Pijler | Betekenis | Oplossingen |

|---|---|---|

| Confidentiality | Enkel bevoegde partijen kunnen data lezen | Encryptie, wachtwoorden |

| Integrity | Data is ongewijzigd en betrouwbaar | Hashing, digitale handtekeningen |

| Availability | Data is bereikbaar wanneer nodig | Back-ups, firewalls, redundantie |

Tip

DoS-aanvallen richten zich specifiek op de Availability-pijler.

CIA gaat dieper: elk met twee gezichten

Confidentiality

- Data confidentiality: de inhoud is afgeschermd

- → Encryptie

- Privacy: het feit dát er data over jou bestaat

- → GDPR, access logs

Integrity

- Data integrity: de data zelf is niet aangepast

- → Hashes

- System integrity: het systeem werkt zoals bedoeld

- → Anti-rootkit, secure boot

Availability + bonus:

- Non-repudiation: onweerlegbaarheid

- → Digitale handtekeningen

Waarschuwing

Een rootkit kan je data ongemoeid laten — en toch je systeem overnemen.

Data integer ≠ systeem integer.

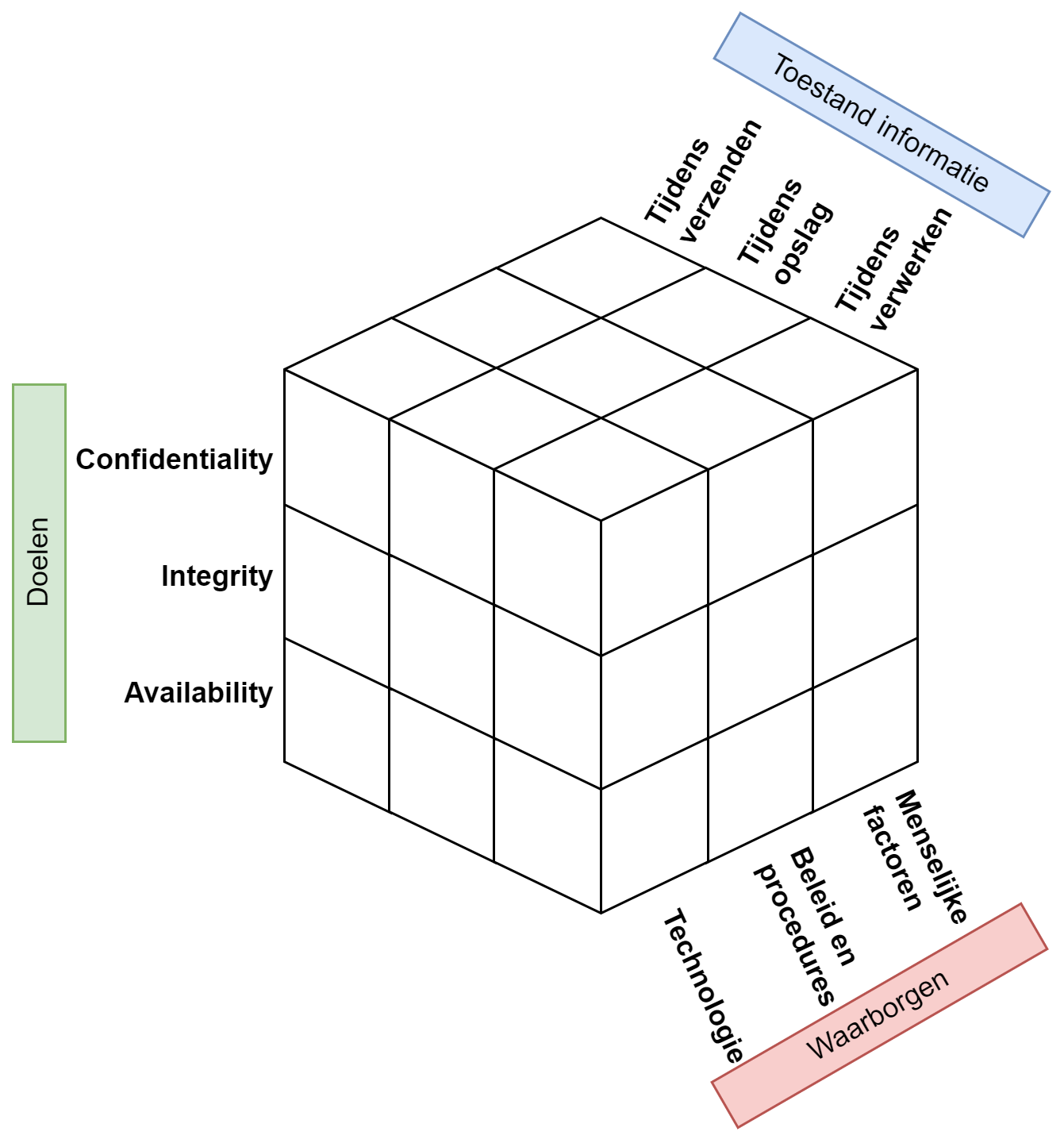

McCumber kubus

- Ontwikkeld door John McCumber (1991)

- Framework om niets over het hoofd te zien:

- Informatiestatus: opslag, verzenden, verwerken

- Beveiligingsmaatregel: technologie, beleid, mensen

- Doel: C.I.A.

Belangrijk

Technologie alleen is niet genoeg. Een werknemer die z’n wachtwoord op een post-it plakt, vernietigt de beste firewall.

McCumber in actie: Twitter’s hash-bug (2018)

Twitter deed alles goed:

- Wachtwoorden werden met bcrypt gehasht in de database (status: opslag) ✅

… maar door een bug werden wachtwoorden vóór het hashen in een interne log geschreven (status: verwerking) ❌

Resultaat: miljoenen wachtwoorden in plaintext in logs waar medewerkers bij konden.

Waarschuwing

Eén vergeten hoekje van de McCumber kubus volstaat om alle andere verdedigingen te omzeilen.

ISO 27001

Waarschuwing

De ISO 27001 norm is dé internationale standaard voor informatiebeveiliging.

- Bedrijven tonen hiermee aan dat ze serieus omgaan met security

- Een externe auditor controleert of aan alle eisen voldaan is

- Certificaat moet elke 3 jaar hernieuwd worden

- Dekt alle dimensies van de McCumber kubus

Een ongelijke strijd

De cyberboswachter van de 21e eeuw heeft het moeilijker dan ooit:

- Snelheid: aanvallers kunnen miljoenen systemen tegelijk aanvallen

- Attack surface: netwerken zijn veel groter en complexer dan 20 jaar geleden

- Lage drempel: een krachtige aanval = IP invullen + één klik

- Zero-day snelheid: nieuwe kwetsbaarheden worden sneller gevonden dan gepatcht

- Botnets: gigantische legers aan gecompromitteerde machines

- Gebruikers: klikken sneller dan ooit op phishing-links

De scheve grafiek

Belangrijk

Aanvalstools worden steeds krachtiger — terwijl de vereiste kennis van de aanvaller alleen maar daalt. Dit verklaart waarom scriptkiddies zo’n reëel probleem zijn.

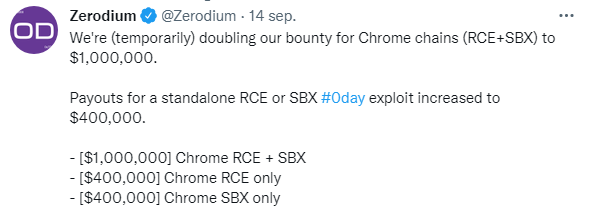

Zero days en patching

- Zero day = kwetsbaarheid die nog onbekend is bij de softwarefabrikant

- Gegarandeerd werkzaam — er bestaat nog geen patch

Waarschuwing

Window of vulnerability: de periode tussen het ontdekken van een zero day en de release van een patch.

In dit window heeft de aanvaller vrij spel.

Zelfs ná de patch: niet elk systeem wordt meteen bijgewerkt → één niet-gepatcht systeem = het gaatje in de linie.

Patch Tuesday & Exploit Wednesday

Patch Tuesday (sinds 2003):

- Microsoft rolt updates uit op 2de dinsdag van de maand

- Voordeel: voorspelbaar voor IT-beheerders

Exploit Wednesday:

- Aanvallers doen reverse-engineering van de patch

- → Achterhalen welke kwetsbaarheid gedicht werd

- → Jagen op alle nog niet gepatchte systemen

Waarschuwing

Het window of vulnerability is hierdoor vaak verrassend voorspelbaar. Wie na dinsdag niet patcht, is woensdag doelwit.

Zero days: een markt

- Zero days worden verhandeld op een schimmige markt

- Prijzen kunnen oplopen tot meer dan 1 miljoen dollar

- Fabrikanten zoals Apple en Microsoft brengen patches uit op vaste dagen

- Voordelig voor aanvallers: ze kunnen de windows voorspellen

Tip

“How They Tell Me the World Ends” van Nicole Perlroth (NYT, 2021) geeft een griezelig inzicht in de zero-day markt.

Wie zijn de stropers?

%%{init: {"theme": "base", "flowchart": {"useMaxWidth": true}} }%%

graph LR

A("Stropers") --> B("Hackers")

A --> C("Scriptkiddies")

A --> D("Werknemers")

A --> E("Cybercriminelen")

A --> F("Cyberterroristen\n& Overheden")

Elke groep heeft eigen motivaties, middelen en methodes.

Hackers: de kleurcode

| Kleur | Type | Beschrijving |

|---|---|---|

| ⬜ Whitehat | Ethisch hacker | Legaal pentesten, bug bounty |

| 🩶 Greyhat | Grijs gebied | Goede intenties, niet altijd legaal |

| ⬛ Blackhat | Crimineel (cracker) | Illegale toegang, eigenbelang |

| 🟥 Redhat | Vigilante | Vecht terug tegen blackhats — middelen niet altijd legaal |

| 🟦 Bluehat | Wraaklustig | Eén doel: wraak nemen |

| 🟩 Greenhat | Beginner | Scriptkiddie in opleiding |

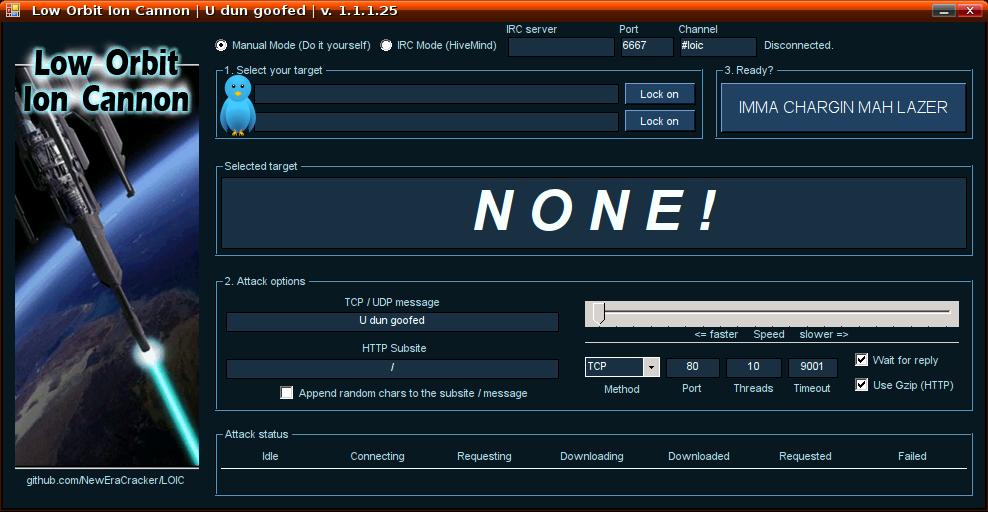

Scriptkiddies

- Weinig tot geen kennis — maar gebruiken krachtige, gebruiksvriendelijke tools

- Beseffen vaak niet dat hun acties strafbaar zijn

- Gevolgen kunnen even ernstig zijn als bij doorgewinterde aanvallers

Waarschuwing

Veiligheidsdiensten kunnen niet zien wie er achter een aanval zit — ze reageren altijd op dezelfde manier.

Een politie-inval + zware boetes als gevolg van “gewoon een knopje indrukken”.

Scriptkiddies: Low Orbit Ion Cannon

- Gratis DDOS-tool, eenvoudig in gebruik

- In 2010 gebruikt om Visa, MasterCard en PayPal urenlang lam te leggen

- Reden: protest tegen blokkering WikiLeaks-betalingen

- Wanneer voldoende gebruikers tegelijk aanvallen → massale impact

Werknemers: de vergeten bedreiging

Bewust (insider threats):

- Ontevreden of ontslagen werknemers

- Sabotage, datadiefstal, losgeld eisen

- Zitten aan de binnenkant van je beveiliging

Onbewust (menselijke fouten):

- Wachtwoord op post-it

- Onbekenden binnenlaten (piggybacking)

- Eigen access point installeren voor betere wifi

BYOD-risico:

Eigen apparaten = potentieel geïnfecteerde apparaten die het bedrijfsnetwerk binnenkomen.

De “veilige burcht” werkt niet meer als je iedereen met hun eigen sleutel naar binnen laat.

Tip

Identity management: verwijder accounts van ex-werknemers onmiddellijk na ontslag.

DROP DATABASE; — de gebroeders Akhter (2025)

- Tweelingbroers, IT-contractors voor een D.C.-bedrijf met 45+ federale agentschappen als klant

- 18 feb 2025: ontslagen tijdens online meeting — strafblad ontdekt

- Diezelfde dag nog, in enkele uren:

- databases write-protected → collega’s konden niets redden

- 96 federale databases gedropt (FOIA, DHS…)

- AI-assistent gevraagd hoe systeemlogs te wissen

Waarschuwing

Recidive: in 2016 al veroordeeld voor inbraak op het US State Department — en daarna gewoon opnieuw aangeworven als overheidscontractor. Geen background check.

Belangrijk

Muneeb: 39 maanden cel (schuldbekentenis). Sohaib: schuldig bevonden door jury op 8 mei 2026 — riskeert tot 21 jaar (strafmeting 9 sept 2026).

Cybercriminelen

- Geld is de enige motivatie

- Meer dan $700 miljard schade in 2021 (schatting)

- Werken als moderne bedrijven:

- Helpdesks voor ransomware-betalingen

- RaaS: Ransomware-as-a-Service

- Botnets verhuren op het darkweb

Waarschuwing

Het “bedrijfsmodel” van cybercriminelen zorgt ervoor dat aanvallers zelf geen technische kennis meer nodig hebben.

Max Butler, alias “Iceman”

- 2006: vanuit een appartement in San Francisco neemt Butler de wereldmarkt voor gestolen creditcards over

- Zijn truc: concurrenten hacken en hun databases overnemen

- 13 jaar cel — maar het verhaal stopt daar niet…

Opmerking

2018: vanuit de gevangenis aangeklaagd voor een poging om via een drone een smartphone binnen te smokkelen — om zijn criminele business te heropstarten.

Money mules: de zichtbare schakel

%%{init: {"theme": "base", "flowchart": {"useMaxWidth": true}} }%%

graph LR

S("🎣 Slachtoffer") -->|phishing| P("Paswoord & userid")

P --> C("💀 Crimineel")

C -->|"bankoverschrijving"| M("🫏 Money Mule")

M -->|"Western Union"| C2("💰 Crimineel cashout")

style S fill:#aed6f1,stroke:#333,color:#000

style C fill:#e74c3c,stroke:#333,color:#fff

style C2 fill:#e74c3c,stroke:#333,color:#fff

style M fill:#f39c12,stroke:#333,color:#000

- Criminelen werken zelden direct met gestolen geld

- Money mules zijn mensen met een “leuk bijverdienstje” als financial manager

- Ze zetten hun eigen rekening ter beschikking

Waarschuwing

Nov 2017: Europese opsporingsdiensten arresteerden in één actie 159 geldezels. Als een vacature te mooi klinkt om waar te zijn…

Cyberterroristen, spionnen & overheden

- De scheidslijn tussen terrorist, spion en staatshacker is vaag en politiek

- Financiële en technische middelen zijn immens groter dan andere groepen

Opmerking

Het Mossad/Non-Mossad principe:

Maak een realistische inschatting van je tegenstander. Een staatsactor zal binnenkomen ongeacht je budget. Focus op de dreigingen die relevant zijn voor jou.

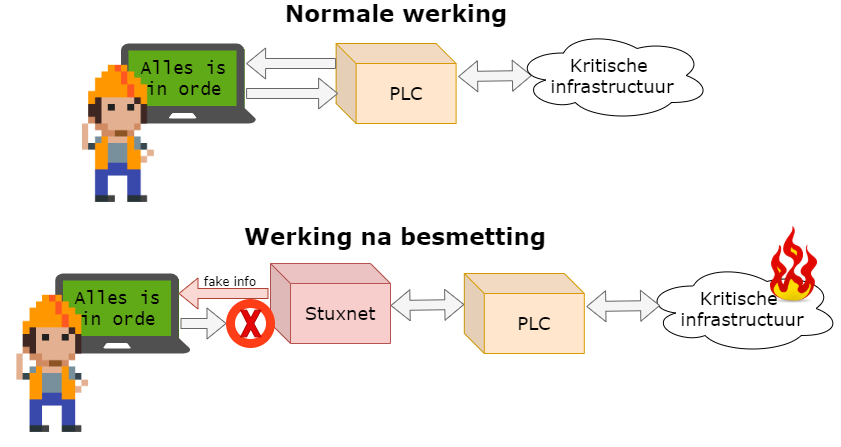

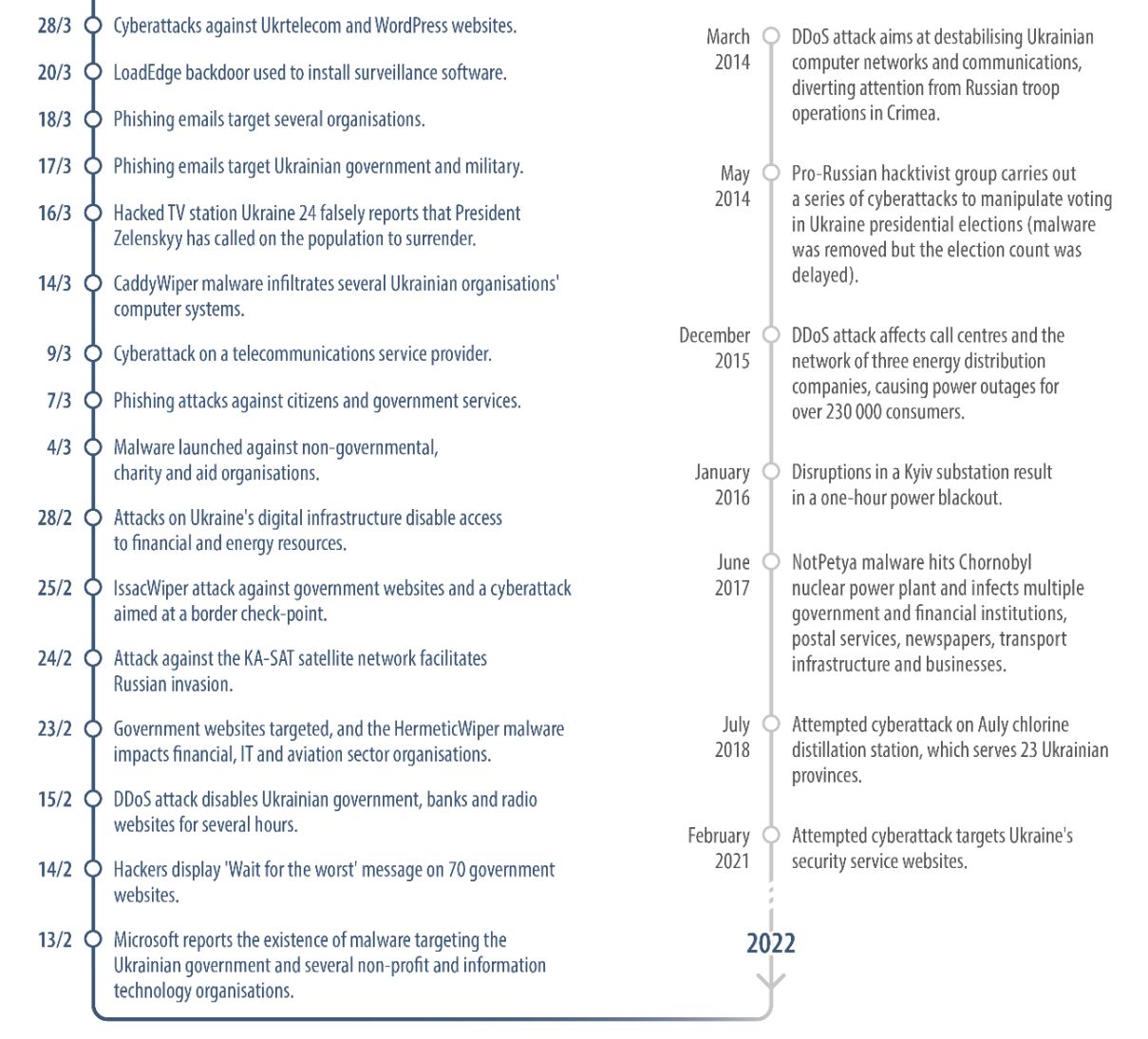

Een (onvolledige) geschiedenis

| Jaar | Operatie | Wat |

|---|---|---|

| 2005 | Titan Rain 🇨🇳 | Chinese inbraak in honderden Amerikaanse defensiesystemen |

| 2007 | Estonia 🇷🇺 | DDoS legt Estland plat — “de eerste cyberoorlog” |

| 2008 | Georgia 🇷🇺 | Cyberaanval synchroon met militaire invasie |

| 2009 | Operation Aurora 🇨🇳 | Google, Adobe, Juniper, Yahoo gehackt voor broncode |

| 2010 | Stuxnet 🇺🇸🇮🇱 | Iraanse centrifuges gesaboteerd |

| ~2015 | Nitro Zeus 🇺🇸 | Geheim plan B tegen Iran |

Tip

“The Perfect Weapon” (David Sanger, NYT 2018) — cyberoorlog als vast instrument van moderne diplomatie.

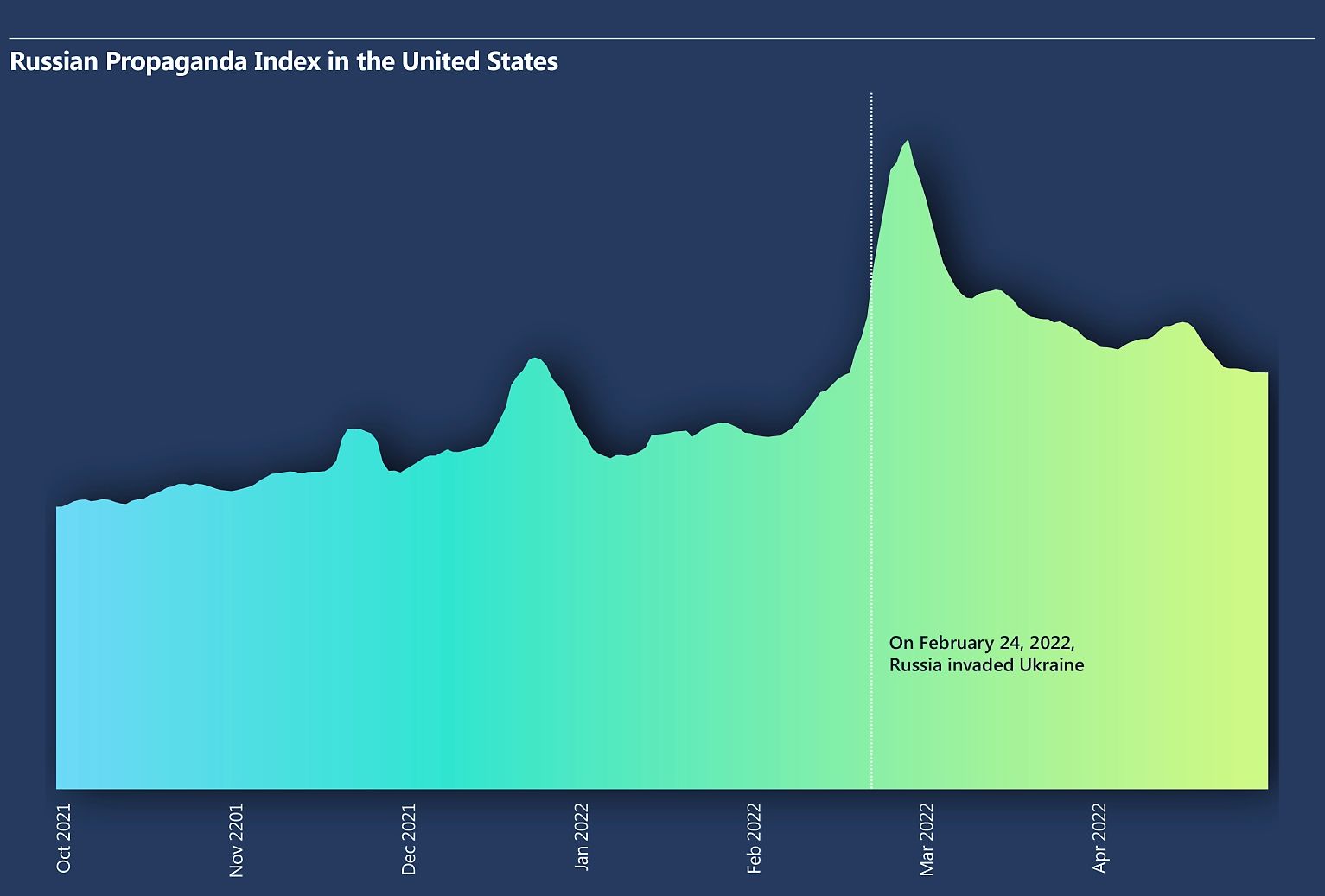

Hacktivisme in de Oekraïne-oorlog

Sinds februari 2022: tienduizenden hacktivisten aan beide kanten:

- IT Army of Ukraine viseert Russische banken, media, overheidswebsites

- Pro-Russische groepen verstoren Oekraïense infrastructuur

Waarschuwing

Ongecoördineerd: “goedbedoelde” aanvallen raken soms neutrale partijen. Bedrijven kunnen geen onderscheid meer maken tussen staatsactoren en individuele activisten.

De 5 fasen van een aanval

%%{init: {"theme": "base", "flowchart": {"useMaxWidth": true}} }%%

graph LR

A("1. Verkennen\npassief") --> B("2. Scannen\nactief")

B --> C("3. Toegang\nverkrijgen")

C --> D("4. Toegang\nbestendigen")

D --> E("5. Sporen\nwissen")

style A fill:#aed6f1,stroke:#333,color:#000

style B fill:#aed6f1,stroke:#333,color:#000

style C fill:#e74c3c,stroke:#333,color:#fff

style D fill:#e74c3c,stroke:#333,color:#fff

style E fill:#2ecc71,stroke:#333,color:#000

De 5 fasen: detail

| Fase | Activiteit |

|---|---|

| 1. Verkennen | Google, sociale media, dumpster diving — onzichtbaar voor het slachtoffer |

| 2. Scannen | Port scanners, vulnerability scanners — detecteerbaar |

| 3. Toegang | Kwetsbaarheid uitbuiten, phishing, privilege escalation |

| 4. Bestendigen | Backdoor installeren, laterale beweging in netwerk |

| 5. Sporen wissen | Logs aanpassen of verwijderen, backdoors opruimen |

Tip

Red team / Blue team: bij legale pentests speelt het red team de aanvallers, het blue team de verdedigers.

Dwell time: de stille meerderheid

Aanvallers zijn er snel in, maar blijven vaak maandenlang onopgemerkt:

| Overgang | Min. | Dagen | Weken | Maanden |

|---|---|---|---|---|

| Aanval → inbraak | 75% | 2% | 0% | 1% |

| Inbraak → ontdekking | 0% | 13% | 29% | 54% |

%%{init: {"theme": "base"} }%%

pie showData

"Maanden" : 54

"Weken" : 29

"Dagen" : 13

"Uren" : 2

"Jaren" : 2

Belangrijk

In 54% van de gevallen merkt een organisatie pas na maanden dat er iemand in haar netwerk zit. Detectie is minstens even kritisch als preventie.

Alice, Bob en Eve

Meet the crew.

- Alice en Bob: willen veilig communiceren

- Eve: wil hun communicatie onderscheppen, aanpassen of blokkeren

Waarschuwing

Alice en Bob zijn eender welk start- en eindpunt van informatie: ook CPU → RAM, database → schijf, server → gebruiker.

Actieve vs. passieve aanvallen

Passieve vs actieve aanvallen.

| Passief | Actief | |

|---|---|---|

| Eve’s rol | Luisteren en wachten | Ingrijpen in communicatie |

| Detecteerbaarheid | Zeer moeilijk | Groter risico op detectie |

| Controle | Afhankelijk van slachtoffer | Meer controle voor Eve |

Passieve aanval 1: Sniffing

Passieve aanval, type 1: Sniffing.

- Eve gebruikt een sniffer (bv. Wireshark) om netwerktrafiek af te luisteren

- Zelfs geëncrypteerde trafiek lekt metadata: MAC-adressen, timing, gebruikersinfo

- Slecht beveiligde third-party apps sturen soms credentials onversleuteld → goudmijn voor Eve

Passieve aanval 2: Trafiekanalyse

Passieve aanval, type 2: Trafiek analyse.

- Eve registreert wanneer en hoe het slachtoffer communiceert

- Laat toe actieve periodes te kennen → aanvallen beter plannen

- Onthult type activiteit: e-mail, VoIP, bestandsoverdracht, …

Actieve aanval 1: Masquerading & Spoofing

Actieve aanval, type 1: Masquerading.

- Eve neemt de digitale identiteit van een legitieme gebruiker over

- Bv. MAC-spoofing: hardware-adres van een netwerkkaart overnemen

- Doel: anonimiteit én toegang tot afgeschermde bronnen

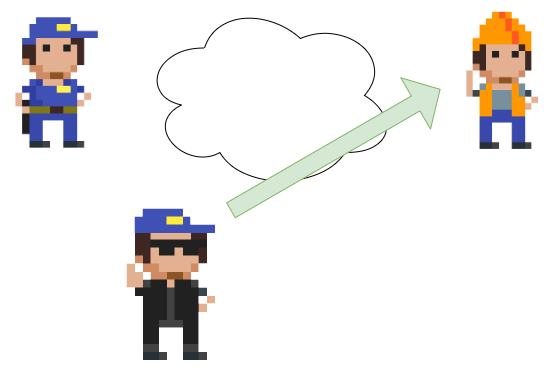

Actieve aanval 2: Replay attack

Actieve aanval, type 2: Replay attack.

- Eve bewaart een legitiem communicatiepakket (bv. een login)

- Later verstuurt ze dit opnieuw → systeem denkt dat het Alice is

- Gevaarlijk bij systemen zonder session tokens of tijdstempels

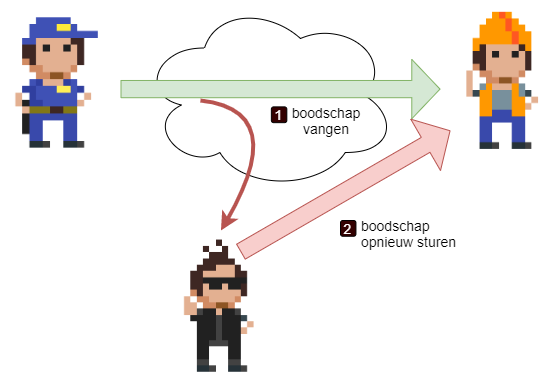

Actieve aanval 3: Man-in-the-Middle (MitM)

Actieve aanval, type 3: Man-in-the-middle aanval.

- Eve nestelt zich tussen Alice en Bob

- Kan communicatie lezen, aanpassen of blokkeren — volledig onzichtbaar

- Vereist vaak ook masquerading naar beide kanten tegelijk

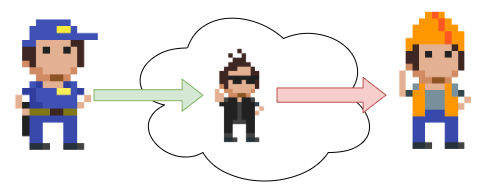

Actieve aanval 4: Denial-of-Service (DoS)

Actieve aanval, type 4: Denial-of-Service aanval.

- Doel: systeem of gebruiker onbereikbaar maken

- Vormen: trafiek overstromen, signaalstoring, fysiek de stekker uittrekken

- DDOS = Distributed DoS via botnet van duizenden zombies tegelijk

Hoe verdedigen? De 4+1 principes

| Principe | Beschrijving |

|---|---|

| Layering | Meerdere beveiligingslagen rondom je data (als een ui) |

| Limiting | Enkel de rechten die iemand echt nodig heeft |

| Diversity | Verscheidenheid aan beveiligingen → één faling ≠ totale neergang |

| Simplicity | KISS: Keep It Simple, Stupid — complexiteit introduceert fouten |

Waarschuwing

+1 — Obscurity: verberg hoe je verdediging is opgebouwd. Maar gebruik dit nooit als vervanging voor echte beveiliging. Gebruik standaarden en vertrouwde producten — heruitvind het wiel niet!

Phishing vs. Spear Phishing

| Phishing | Spear Phishing | |

|---|---|---|

| Doelgroep | Zoveel mogelijk mensen | Één specifiek persoon of groep |

| Aanpak | Generieke e-mail | Op maat gemaakt bericht |

| Slaagkans | Laag per persoon | Veel hoger |

| Voorbeeld | Nep-ING mail naar iedereen | Gerichte mail naar de CEO van bedrijf X |

Opmerking

De naam phishing is afgeleid van fishing — hengelen naar slachtoffers.

Phishing-varianten: meer dan e-mail

| Techniek | Hoe het werkt |

|---|---|

| Vishing | Voice phishing — via de telefoon (bv. MGM Resorts, 2023) |

| Smishing | Phishing via SMS / WhatsApp (bv. “Bpost-pakketje” SMS) |

| Whaling | Spear phishing op de “grote vissen”: CEO, CFO, C-levels |

| CEO-fraude (BEC) | Aanvaller doet zich voor als CEO → dringende overschrijving |

Waarschuwing

Business Email Compromise (BEC) richtte tussen 2013 en 2022 wereldwijd voor >50 miljard dollar schade aan (FBI).

Andere social engineering-technieken

- Pretexting: een verzonnen, geloofwaardig scenario opbouwen (bv. “Telenet-technieker aan de lijn”)

- Baiting: lokaas uitleggen — een USB-stick “salarissen 2025” op de parking

- Tailgating (piggybacking): meelopen met een geautoriseerd persoon door een veilige deur

- MFA fatigue (prompt bombing): slachtoffer spammen met MFA-prompts tot die uit frustratie op “Accepteren” drukt — door Lapsus$ ingezet bij Uber, Microsoft, Rockstar

Waarom werkt social engineering zo goed?

Cialdini’s 6 beïnvloedingsprincipes (uit Influence, 1984):

- Autoriteit: gezag dwingt af

- Urgentie: tijdsdruk schakelt kritisch denken uit

- Schaarste: “nog 3 plaatsen vrij”

- Wederkerigheid: voor wat hoort wat

- Sympathie: ja zeggen tegen wie je leuk vindt

- Sociale bewijskracht: “iedereen doet het”

Tip

Kevin Mitnick (“America’s Most Wanted Hacker”) wandelde simpelweg zelfverzekerd door deuren van grote bedrijven alsof hij er werkte — en niemand stelde vragen.

Z’n boek The Art of Deception is een aanrader.

SE in het AI-tijdperk

Deepfakes = AI-gegenereerde audio of video van bestaande personen.

- Live videocall met een fake CFO (Hong Kong, 2024 → 25 miljoen $ verlies)

- Stem van een familielid klonen voor nep-noodgevallen

- AI-vishing op grote schaal

Belangrijk

Klassieke detectie-tips (“let op tikfouten in de mail”) volstaan niet meer wanneer de aanvaller met de stem van je baas belt.

Volledige bespreking: zie hoofdstuk 1, “A.I. is here to stay”.

Verdedigen: het is een mens-probleem

Social engineering los je niet op met technologie alleen.

- Trainen, trainen, trainen — awareness-campagnes zijn cruciaal

- Phishing-simulaties geven directe feedback

- Procedures voor helpdesks (vooral bij wachtwoordresets!)

- Cultuur waarin werknemers durven “nee” of “laat me even checken” zeggen tegen de “CEO”

Tip

De volledige aanpak voor het opzetten van een awareness-cultuur staat in de appendix Cybersecurity Awareness creëren.

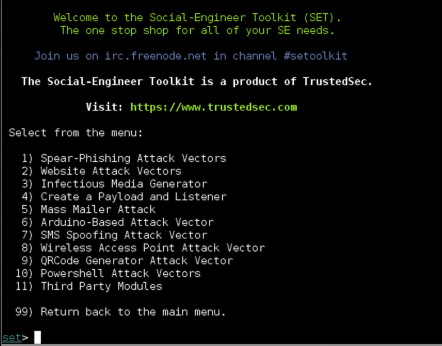

Social Engineering Toolkit (SET)

- Open source toolkit in Kali Linux

- Mogelijkheden:

- (Spear) phishing campagnes opzetten

- Bestaande websites klonen

- Malware injecteren in afbeeldingen

- Integreert met Metasploit voor complexe aanvallen

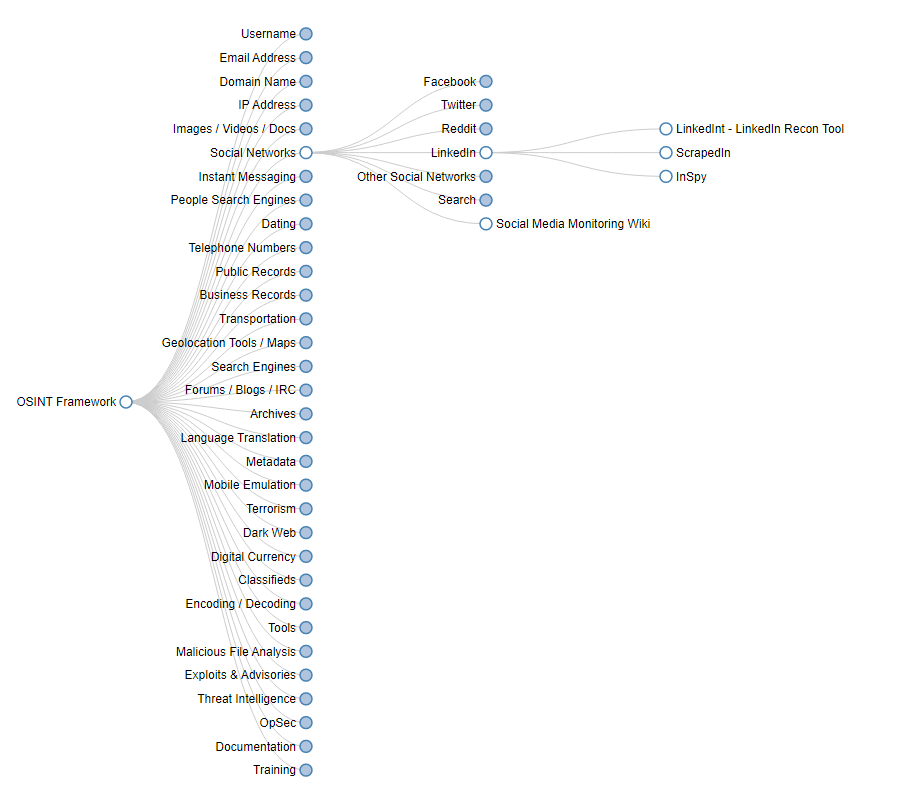

OSINT: Open Source Intelligence

- Informatie verzamelen via publiek beschikbare bronnen

- Cruciale stap bij spear phishing (reconnaissance-fase)

Technieken:

- Geavanceerde zoekopdrachten (

site:,filetype:,+) - Reverse image search (Google Lens)

- EXIF-data uit foto’s (locatie, toestelinfo, tijdstip)

Tip

osintframework.com toont hoe véél publieke informatie er over iemand beschikbaar is — zonder één illegale stap te zetten.

Malware: overzicht

%%{init: {"theme": "base", "flowchart": {"useMaxWidth": true}} }%%

graph TD

A("Malware") --> B("Virus")

A --> C("Worm")

A --> D("Trojan")

A --> E("Spyware /\nAdware")

A --> F("Rootkit")

A --> G("Ransomware")

A --> H("Botnet")

Opmerking

CVE (Common Vulnerabilities and Exposures): publieke database van alle gekende kwetsbaarheden — essentieel hulpmiddel voor elke cyberboswachter.

Virus

- Nestelt zich in een uitvoerbaar bestand (.exe, .bat, .com) — heeft een hostfile nodig

- Verspreidt zich via gebruikershandeling: bestand openen, download, diskette

- Vroeger: bootsector infecteren, bestanden verwijderen

- Nu: geëvolueerd naar gevaarlijkere varianten (wormen, ransomware)

Tip

Don’t pirate, kids — gepirateerde software was (en is) een klassieke virusdrager.

Mikko Hyppönen

De levende encyclopedie van malware-geschiedenis (F-Secure):

- Spoorde persoonlijk de auteurs van de eerste DOS-virussen op in Pakistan

- Analyseerde Stuxnet, Flame, Regin …

Tip

Hyppönen’s wet:

“If it’s smart, it’s vulnerable.”

TED-talk: Fighting viruses, defending the net

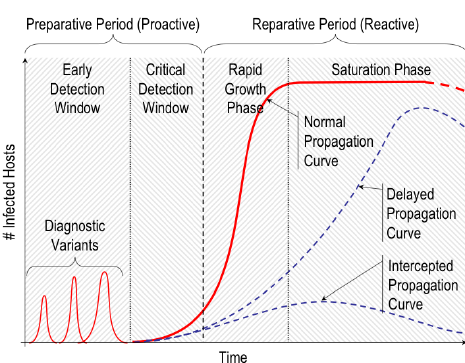

Worm

- Zoals een virus, maar verspreidt zichzelf via netwerken, e-mail, Bluetooth, …

- Geen hostfile nodig — actiever en gevaarlijker dan een virus

- Kan zichzelf vervormen (polymorfisme) om virusscanners te misleiden

- Groei is exponentieel tot quasi alle kwetsbare systemen besmet zijn

Worm propagation model (Bron: ResearchGate).

Hoe reist een worm? — 5 replication paths

| Pad | Hoe het werkt | Voorbeeld |

|---|---|---|

| E-mail / IM | Zichzelf mailen als bijlage | ILOVEYOU (2000) |

| File sharing | Kopiëren naar USB / shared folder | Stuxnet |

| Remote execution | Exploit → directe uitvoering elders | WannaCry, Conficker |

| Remote file access | Schrijven via SMB / FTP / NFS | Duqu |

| Remote login | Inloggen met default creds (SSH, Telnet) | Mirai |

Waarschuwing

Gevaarlijke wormen combineren meerdere paden tegelijk — blokkeer één route en de andere blijven actief.

Trojan

- Verbergt zich binnenin een legitieme applicatie

- Gebruiker installeert bewust → trojan wordt mee geactiveerd

Mogelijke payloads:

- Backdoor installeren

- Computer zombie maken (botnet)

- Keylogger activeren

- Spyware droppen

Opmerking

De naam is gebaseerd op de legende van Het Paard van Troje uit de Aeneid van Vergilius.

Supply-chain trojan: CIA & Xcode

Onthulling uit de Snowden-lekken (2015):

- CIA ontwikkelde een eigen variant van Apple’s Xcode (officiële dev-tool voor iOS/macOS)

- Developers bouwden hun apps met die gemanipuleerde Xcode

- Elke app die ermee gebouwd werd, bevatte ongemerkt een CIA-backdoor

Waarschuwing

Een trojan hoeft niet in jóuw software te zitten — ze kan zich veel eerder in de keten hebben genesteld.

Tip

Moderne variant: supply-chain attacks zoals SolarWinds (2020) en XZ Utils (2024).

Spyware & Adware

| Spyware | Adware | |

|---|---|---|

| Doel | Informatie stelen (logins, bankgegevens) | Reclame tonen |

| Zichtbaarheid | Verborgen | Soms zichtbaar |

| Installatie | Via trojan | Via gratis software of browser-extensies |

Waarschuwing

Sommige adware gebruikt rootkit-technieken en is bijzonder moeilijk te verwijderen.

Rootkit

- Nestelt zich op kernel-niveau — dieper dan een gewoon virus

- Kan bepalen wat het besturingssysteem aan de gebruiker toont → volledig onzichtbaar

- Systeembestanden worden aangepast → verwijderen veroorzaakt systeemschade

- Enige zekere oplossing: harde schijf formatteren

Belangrijk

Zelfs een OS herinstallatie via aanwezige installatiebestanden biedt geen garantie — de rootkit kan al in die bestanden zitten!

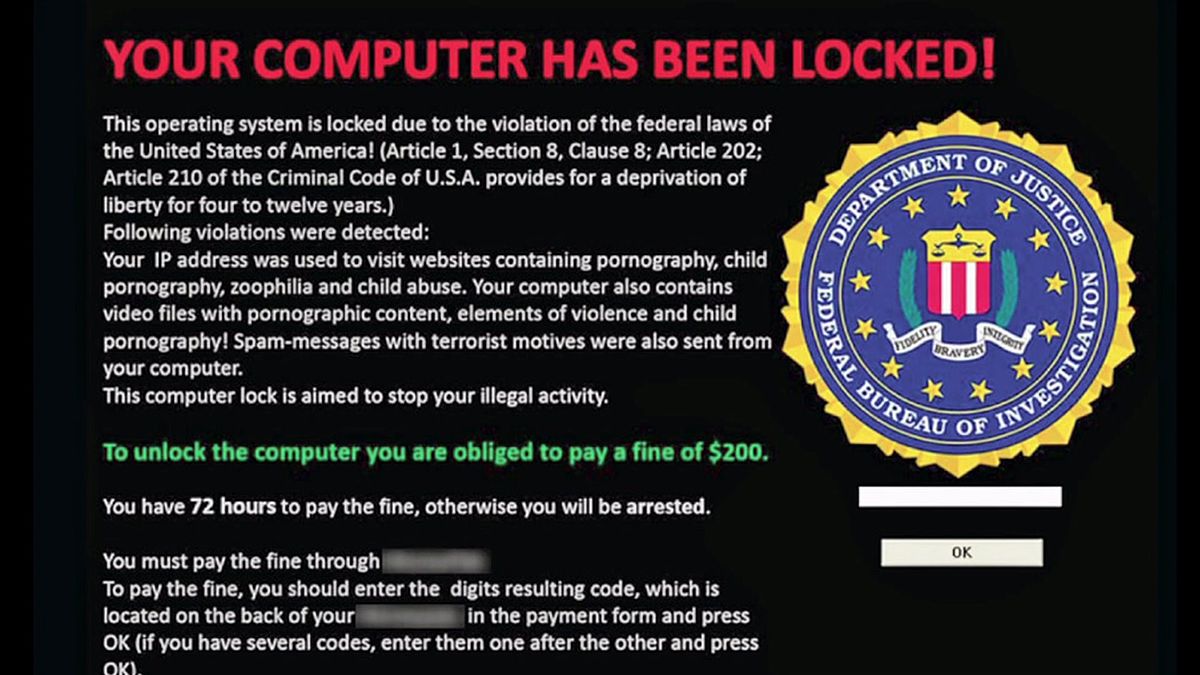

Ransomware

- Gijzelt data door ze te versleutelen met een sleutel die enkel de crimineel kent

- Slachtoffer krijgt betaalinstructies (crypto)

- Zelfs ziekenhuizen en havens werden getroffen (WannaCry, Petya — 2017)

Tip

Back-ups helpen — maar enkel als ze buiten het bereik van de ransomware staan!

Betalen = geen garantie

Onderzoek van Hive Systems op 24.000 Amerikaanse bedrijven:

%%{init: {"theme": "base"} }%%

pie showData title Uitkomst na ransomware-aanval

"Betaald + data terug" : 38

"Niet betaald + data terug (back-ups)" : 36

"Betaald + data tóch verloren" : 19

"Niet betaald + data verloren" : 7

Waarschuwing

1 op 5 die betaalt, krijgt niets terug. Totale kost VS 2021: $7.9 miljard — waarvan $1.4 miljard aan losgeld.

Belangrijk

Betalen is russische roulette — én het financiert de volgende aanval. Offline back-ups zijn de enige echte verzekering.

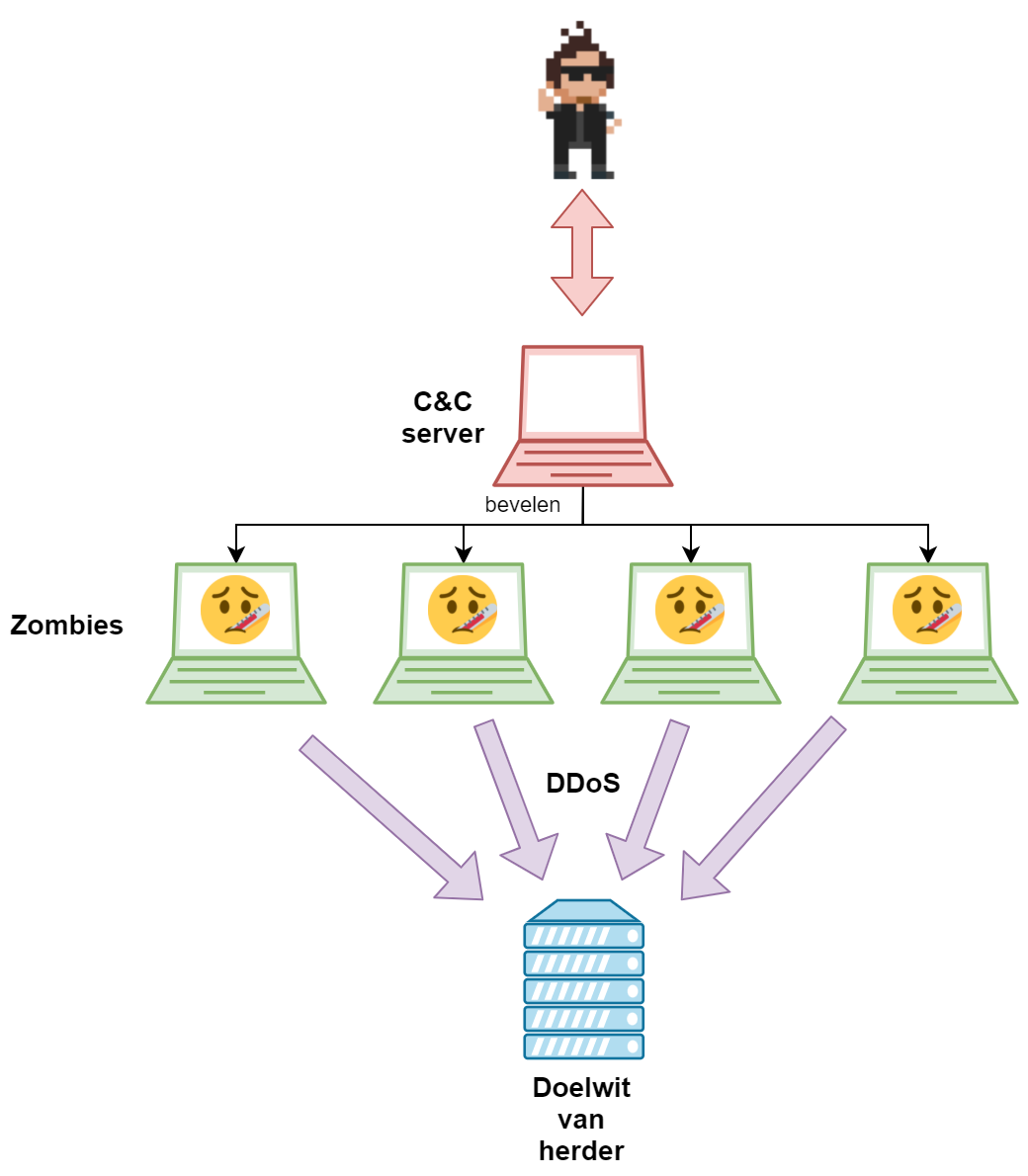

Botnet: zombie-legers

- Aanvaller besmet computers met zombie-malware

- Zombies verbinden met de C&C-server van de herder

- Herder stuurt bevelen: DDOS, cryptomining, spam, app store-ratings, …

- Botnets worden verhuurd of verkocht op het darkweb

Belangrijk

Oplossing: C&C-server uit de lucht halen → de zombies worden nutteloos.

Mirai (2016): het IoT-botnet

- Jaagt niet op computers, maar op IoT: routers, camera’s, DVR’s, babyfoons

- Verspreidingstruc: lijst van 64 default logins uitproberen (admin/admin, root/root…)

- Piek: 600.000 besmette toestellen

Waarschuwing

21 oktober 2016: DDoS op DNS-provider Dyn → Twitter, Netflix, Reddit, GitHub, Spotify urenlang offline.

Opmerking

Broncode publiek gemaakt → dozijnen varianten nog steeds actief.

Mantis (2022): kwaliteit > kwantiteit

- Geen IoT-apparaten, maar gekaapte VM’s en servers

- Elke bot heeft enorm veel rekenkracht

Belangrijk

Cloudflare registreerde in juni 2022:

26 miljoen HTTPS-requests per seconde — een record.

Tip

De evolutie van botnets: niet meer zombies, maar sterkere zombies.

BYOB: Build Your Own Botnet

- Open-source op GitHub (malwaredllc/byob)

- “Educatief” framework, in enkele klikken:

- Command & Control-server met webinterface

- Payload generator voor Windows, Linux, macOS

- 12+ kant-en-klare post-exploitation modules (keylogger, webcam, persistentie…)

Waarschuwing

Malware maken is laagdrempeliger dan ooit. De scheve grafiek in actie.

“DDoS à la carte” — echte afpersingsbrief

“If you want to continue having your site operational, you must pay us 10 000 rubles monthly.

Starting [DATE] your site will be subject to a DDoS attack. The first attack will involve 2,000 bots. If the companies involved in DDoS protection begin to block our bots, we will increase to 50,000 bots.

You will also receive several bonuses:

1. 30% korting als je een DDoS op je concurrenten bestelt.

2. Als je concurrenten óns inhuren om jou aan te vallen — weigeren we.”

Waarschuwing

RaaS in z’n meest cynische vorm: koop bescherming én aanvalswapen tegelijk.

Hardware-based aanvallen

| Aanval | Beschrijving |

|---|---|

| USB stick | Gevuld met malware → autorun bij aansluiten |

| USB of death | Stuurt 220V door computer → directe hardwareschade |

| BIOS rootkit | Nestelt zich in UEFI-chip (bv. Moonbounce) — overleeft formattering |

| Warshipping | Raspberry Pi in postpakket → belt terug naar aanvaller |

| Keylogger | Registreert toetsaanslagen → wachtwoorden stelen |

| Juice hacking | Valse USB-oplaadpunt steelt data of installeert malware |

De Russische USB’s van Kabul (2008)

- Airgapped Amerikaans militair netwerk — niet verbonden met het internet

- Russische spionnen leveren goedkope USB-sticks vol malware aan retailkiosken vlak bij het NATO-HQ in Kaboel

- Pure wiskundige gok: vroeg of laat steekt een Amerikaanse militair er één in een veilige computer…

Waarschuwing

Dat gebeurde ook. Tienduizenden bestanden gestolen: hardware-designs, troepenconfiguraties, kaarten van bases.

Belangrijk

De eerste grootschalige staats-inbraak in een gerubriceerd Amerikaans netwerk. Directe aanleiding voor het Pentagon-verbod op USB-sticks in gevoelige omgevingen.

Hacking hardware

- USB Ninja: gewone USB-kabel met ingebouwde RF-zender → stuurt data draadloos door

- RFID cloners: kopieer toegangsbadges voor een habbekrats

- Warshipping: Raspberry Pi verstopt in postpakket → belt terug naar de aanvaller

Beschikbaar op lab401.com en hak5.org

Opmerking

In 2026 werd een Bluetooth-tracker van €5 verstopt in een briefkaart en verstuurd naar een Nederlands marineschip van €585 miljoen. De tracker zond 24 uur lang ongemerkt de locatie van het oorlogsschip uit. Bron: Tom’s Hardware

Juice jacking: verdedigen

Publieke USB-oplaadpunten zijn nooit echt te vertrouwen:

- Gebruik je eigen oplader in een gewoon stopcontact

- Neem een power bank mee op reis

- Koop een charge-only cable of USB data blocker (€5) → datapinnen fysiek afgesloten

- Schakel “data transfer bij aansluiting” uit op je telefoon

Tip

Kostprijs van een data blocker: minder dan een koffie. Kostprijs van een gecompromitteerde smartphone: onbetaalbaar.

Mobiele aanvallen

Je smartphone = je primaire digitale apparaat:

- Permanent verbonden

- Bomvol persoonlijke data

- Camera, microfoon, GPS

- Bank-app & 2FA-tokens

→ Een droomdoelwit voor stropers.

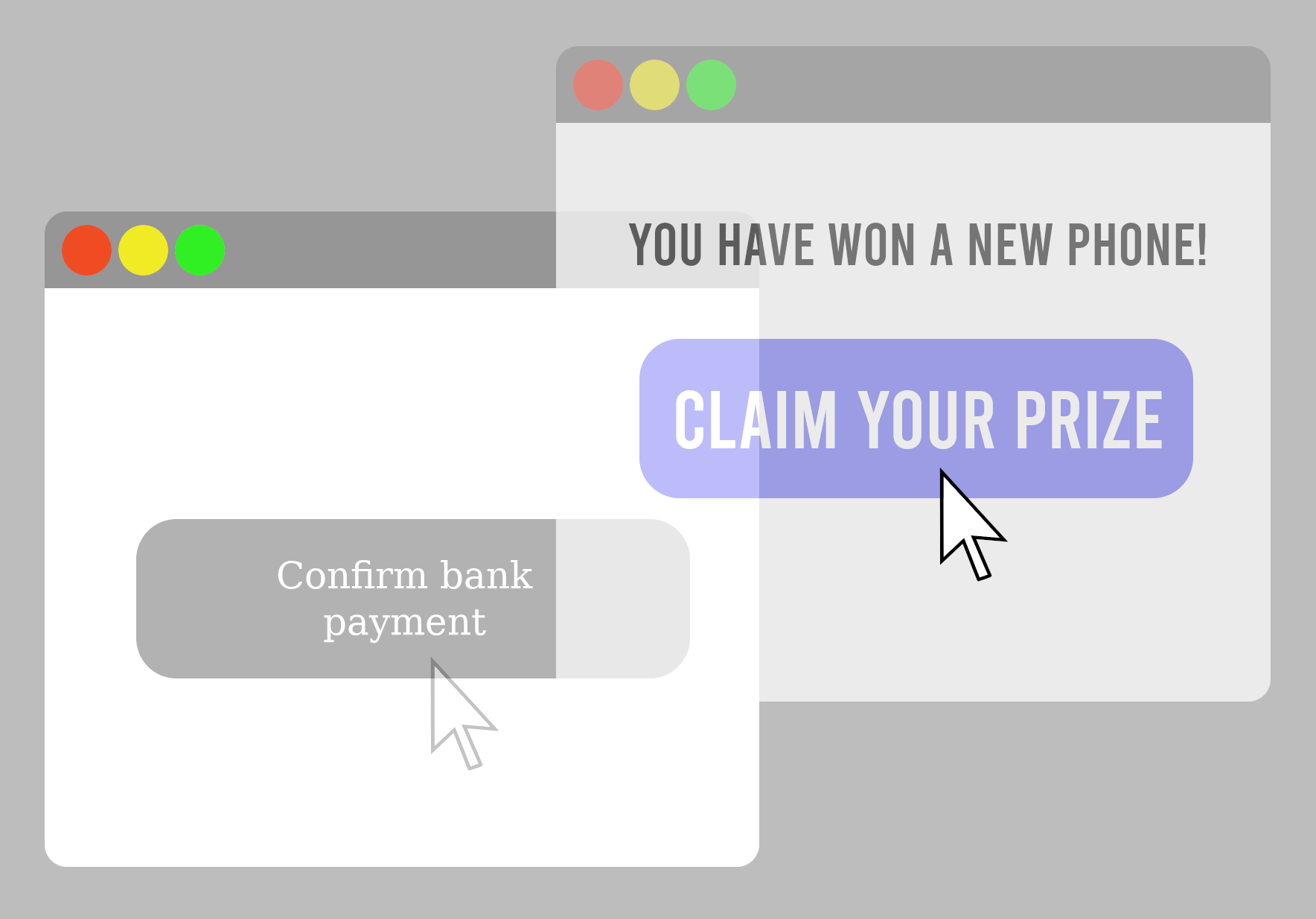

Clickjacking op Android

Overlay-aanval:

- Kwaadaardige app toont een onzichtbare laag over andere apps

- Je klikt op “Confirm bank payment”… maar raakt eigenlijk “Claim your prize” in de verborgen app

- Misbruikt de Android Accessibility Service

Waarschuwing

De app kan andere apps besturen — zonder dat je iets ziet.

Tip

Android 12+ beperkt dit — maar wees steeds voorzichtig met apps die Accessibility-rechten vragen.

Android/PowerOffHijack (2015)

Je telefoon uitzetten … of toch niet?

- Malware neemt de shutdown-procedure over

- Animatie “Shutting down…” speelt gewoon af

- Toestel lijkt uit — maar blijft volledig actief:

- Telefoneert

- Maakt foto’s met de camera

- Verstuurt data

Waarschuwing

Ontdekt na ~10.000 besmettingen via Chinese alternatieve app-stores.

Belangrijk

Wil je écht zeker zijn dat je toestel uit is? Haal de batterij eruit (als dat nog kan).

Xenomorph (2022+): Android banking trojan

- Verkleed als “performance booster” of “pdf reader” in de Play Store

- Eens geïnstalleerd: toont een nep-inlogscherm bovenop bank-apps → credentials gestolen

- Viseert 400+ banken & crypto-wallets wereldwijd (ook BE / NL)

Waarschuwing

Automated Transfer System (ATS): Xenomorph kan automatisch geld overboeken — zonder dat de gebruiker iets moet invullen.

Side-channel aanvallen

Informatie stelen via een onverwachte weg — niet via het protocol zelf.

Tip

Vergelijking: je wil inbreken in een bank, maar enkel als de bewaker slaapt. Je volgt hem op Goodreads. Zodra hij zijn leesvoortgang post → tijd om in te breken. Dat is een side-channel aanval.

Reële voorbeelden:

- Strava + militairen: workouts in de woestijn onthulden een geheime basis

- Power consumption: data uit een computer lezen via stroomverbruik

- Rowhammer / Spectre: geheugendata lezen zonder de juiste rechten

- Heartbleed: OpenSSL antwoordsnelheid onthulde geheugeninhoud

Heartbleed: uitgelegd

De briljante xkcd.com strip legt perfect uit hoe Heartbleed werkt.

Side-channel: bonus

Opmerking

Janet Jackson’s “Rhythm Nation” heeft een officieel CVE-nummer gekregen.

Het liedje bevat frequenties die resoneren met de harde schijf van bepaalde oude laptops, waardoor ze crashen als het nummer wordt afgespeeld.

Dit is een echte, gedocumenteerde side-channel DoS-aanval!

KNOB Attack (2019): Bluetooth op 1 byte

Key Negotiation of Bluetooth:

- Twee Bluetooth-toestellen onderhandelen over de sleutelsterkte: normaal 16 bytes (128 bit)

- Een MitM-aanvaller dwingt de onderhandeling naar 1 byte (8 bit)

- Die sleutel is in minder dan een seconde te bruteforcen

Waarschuwing

Bijna elk Bluetooth-toestel van vóór 2019 was kwetsbaar: telefoons, koptelefoons, toetsenborden, auto’s.

Whisper Leak (nov 2025): LLM-gesprekken lekken

Versleutelde ChatGPT/Claude/Gemini-gesprekken zijn toch niet privé:

- Een LLM streamt antwoorden woord per woord

- Grootte en timing van elk pakketje zijn zichtbaar over het netwerk — ook mét TLS

- Een ML-classifier leidt uit die metadata het onderwerp af

Waarschuwing

Microsoft’s proof-of-concept voorspelt met 92% zekerheid of een gebruiker over een “gevoelig onderwerp” (bv. money laundering) aan het praten is.

Belangrijk

Een passieve aanvaller (ISP, wifi-mede-gebruiker, router-operator) ziet mee — zonder één bit encryptie te breken.

Bitsquatting: DNS-hijacking zonder hack

RAM-chips zijn niet perfect: heel af en toe flipt een bit spontaan.

microsoft.comin RAM = een reeks bytes- Eén bit flip →

micrnsoft.comoflicrosoft.com - Registreer die look-alike domeinen …

Waarschuwing

… en ontvang gratis verkeer van gebruikers wiens RAM een foutje maakte. Zonder iets te hacken.

Tip

Dinaburg’s experiment (2011): honderdduizenden onterechte DNS-queries per dag. Pure passieve side-channel.

Conclusie

- CIA-model is het fundament van alle cybersecurity

- De McCumber kubus helpt om niets over het hoofd te zien — inclusief mensen

- Aanvallers zijn divers: van scriptkiddies tot staatshackers

- Aanvallen volgen 5 fasen: verkennen → scannen → toegang → bestendigen → wissen

- Social engineering is de meest effectieve aanvalsvector

- Malware heeft vele vormen: virus, worm, trojan, ransomware, botnet, …

- Hardware-, mobile- en side-channel aanvallen zijn reëel en vaak onderschat

- Supply-chain compromise is de nieuwste grote bedreiging

Belangrijk

De sterkste firewall ter wereld helpt niet als een werknemer z’n wachtwoord op een post-it plakt.

Social Engineering: het hacken van mensen

Voorbeelden van fysieke social engineering:

Tip

Je hoeft niet eens aanwezig te zijn: phishing via e-mail is de meest gebruikte techniek.